| Мова : |

|

| Енциклопедія співтовариство |Енциклопедія відповіді |Відправити запитання |Словник знань |Завантажити знання |

| Пузир Форум для обговорення вид мови це означає, що Чунцин, тобто ще більша встановлена, щоб дотримати пристойності, тобто рано Є сильний зміст центрі уваги Життя ... | |||||||

| Союз Визначення Створення певного алгоритму в програмуванні на мові С, необхідність зробити кілька різних типів змінних, що зберігаються в той же період комірки пам... | |||||||

| Арифметичні оператори Короткий вступ Арифметичні операції (арифметичні оператори) символ, символ використовується для обробки роботу чотирьох, що є найпростішим і найбільш часто вик... | |||||||

| Лінійний список Є лінійна форма пов'язана структура зберігання, яка представляє собою набір адрес довільний одиничний лінійна зберігання таблиць для зберігання елементів даних,... | |||||||

| Двійковій список Короткий вступ Двійковій дерево список реалізацій (Діти брати позначення) Перерахуйте в бінарне дерево як структура зберігання. Список вузлів, які вказують н... | |||||||

| 360 комп'ютерний експерт 360 360 комп'ютерний експерт представила програмне забезпечення для надання онлайнових комп'ютерних послуг, заснований в Інтернеті, для більшості інтернет-корис... | |||||||

| Disk Utility У «логічного замку" жорсткий диск не запускається в дискети, CD-ROM, подвійний завантаження на жорсткому диску, але ми можемо використовувати програмне заб... | |||||||

| Оптимізація пам'яті Програма працює, Windows буде надходити безпосередньо у фізичній пам'яті, але фізична пам'ять обмежена, тому, Microsoft розробила віртуальну пам'ять, це насправ... | |||||||

| Desktop Tools Шпалери для робочого є інструменти управління настільними, настройки та інші функції програмного забезпечення, такі як регулярно прибирати настільних графіки, з... | |||||||

| Резервування даних Резервне копіювання даних є основою катастрофи відноситься до оперативної помилок або збоїв системи відбуваються для того, щоб запобігти втраті інформаційних си... | |||||||

| Офісні програми Офісні програми кошти можуть бути обробка текстів, електронні таблиці, виробництво програмного забезпечення слайд, переробка та інші прості роботи з базами дани... | |||||||

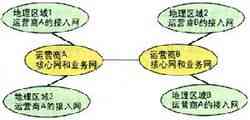

| Обмін Мережа Обмін мережі, це комп'ютер та інші пристрої для перевізника, використовуючи Інтернет для громадськості цієї громадської організації, обміну інформацією та ресур... | |||||||

| Віддалений моніторинг RMON буквально можна розділити на «тюрми» і «контроль» у двох частинах, де "в'язниця" відноситься, головним чином, для отримання інформації з мережі: ... | |||||||

| Обробка відео Контур Грати на комп'ютері і записати відео, домашнє відео можна скопіювати на комп'ютер, використання відео-та аудіо-інструментів кліп для редагування, редагу... | |||||||

| Cezisuanming Легенда свідчить, що дуже віддалена місцевість називається Хуа Сюй блаженство царство країні, розташованій за тисячі кілометрів на північному заході Китаю, де т... | |||||||

| Карткові ігри Настільні ігри і клас карти колективно шахи. З початку шахів Мін і Цин колись процвітали, включаючи азартні ігри. Китайський вплив в темних областях в основному... | |||||||

| Комп'ютерні навчальні Вікіпедія карти Назва: [1] Комп'ютерні навчальні Комп'ютер Дослідження 2011 年 був перейменований інтелектуальних комп'ютерних і додатки Організатор: Харбинськ... | |||||||

| Огляд безпеки Інтернет-користувачі переглядати веб-сторінки при роботі в Інтернеті, в цілях захисту браузера захист IE від шкідливого вірусу або троянських атак, фільтрують ч... | |||||||

| Система безпеки Система безпеки є в прикладної Життєвий цикл системи безпеки системи інжинірингу та управління безпеки системи, системи ідентифікації небезпеки, і вжити ефектив... | |||||||

| Управління паролями РГ програмного забезпечення Інформація про програмне забезпечення Програмне забезпечення Категорія: Життя інтернет-магазини Час оновлення :2012-07-13 Softwa... | |||||||